2023ciscn初赛

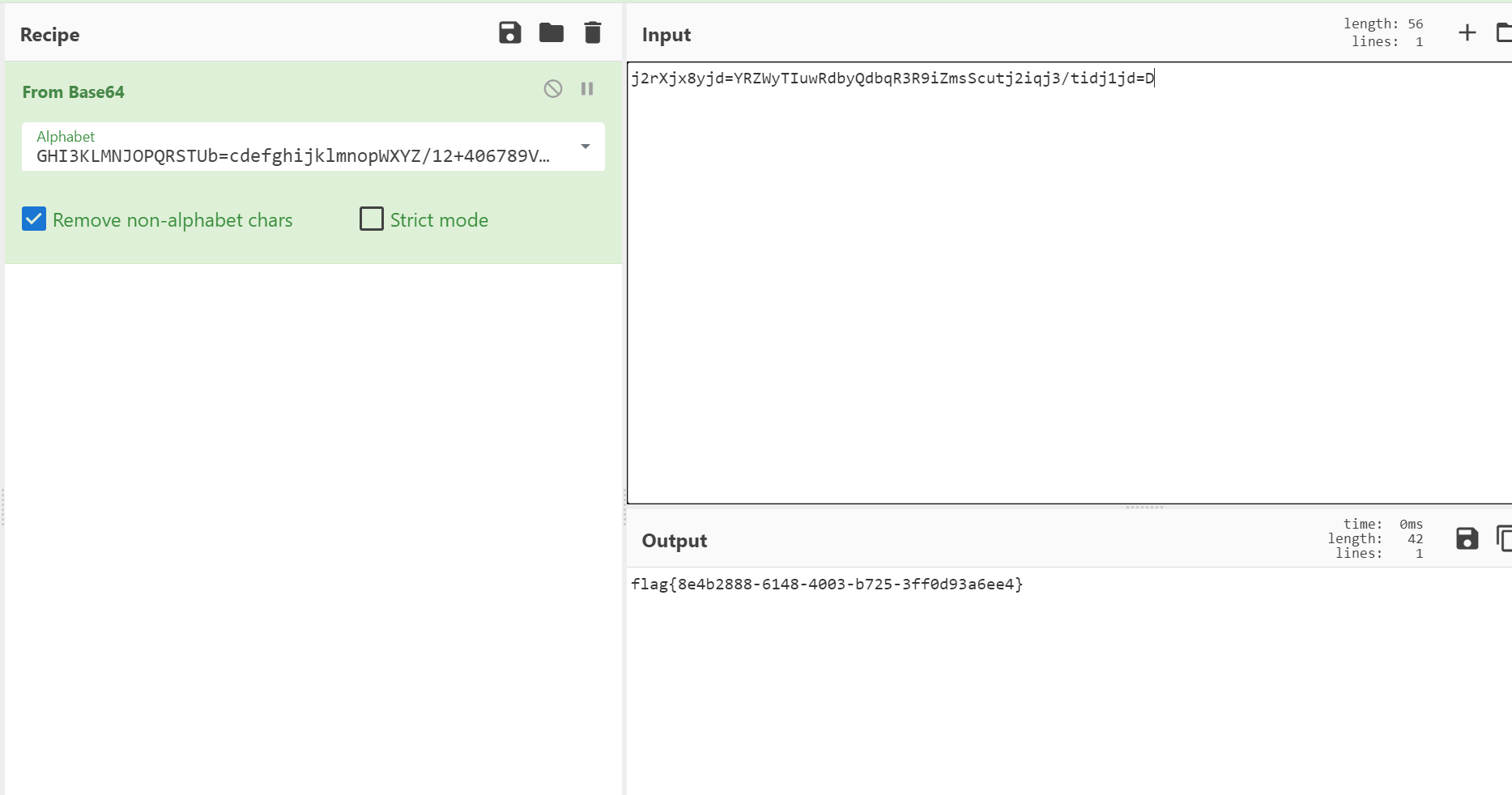

Sign_in_passwd

将第二行的代码进行url decode后当做密钥,对第一行进行base64解码

签到

基于国密SM2算法的密钥

在 https://const.net.cn/tool/sm2/genkey/ 上面,可以随便生成一个公钥。

根据附件所给的提示,虽然不知道为什么,可能题目纯在bug,当把api都访问过后直接就能给出答案。

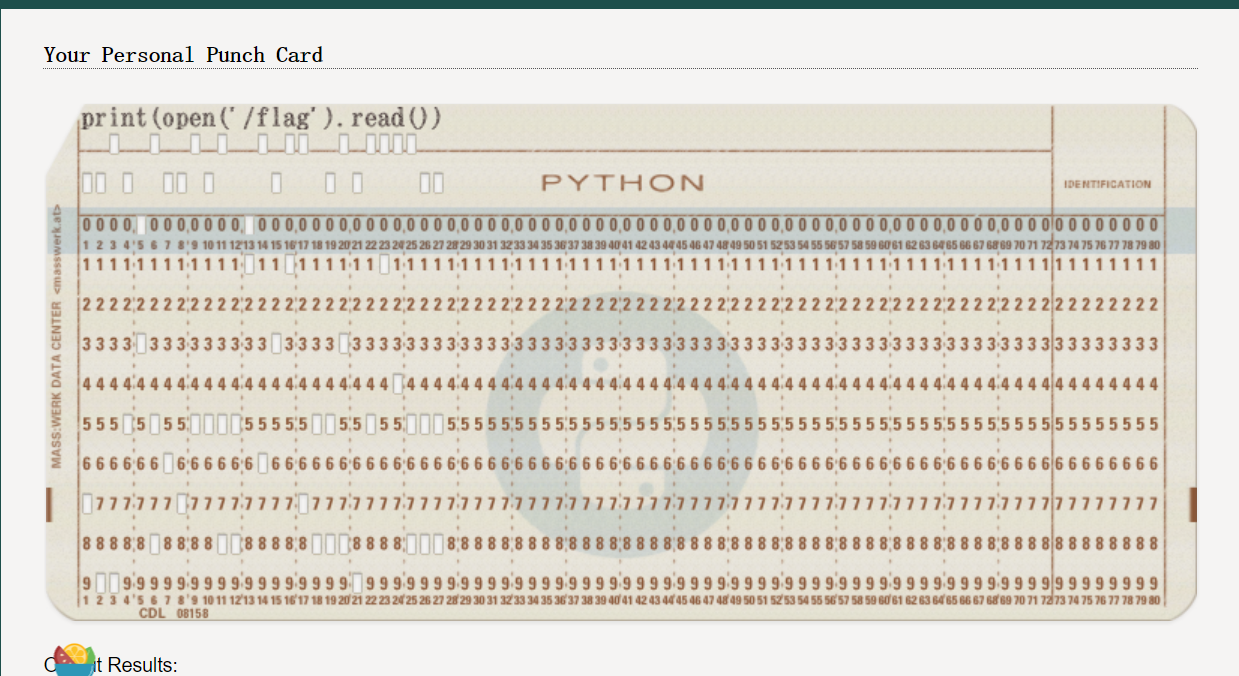

dumpit

题目一进来就告诉了use ?db=&table_2_query= or ?db=&table_2_dump= 根据题目的模样排除第一个,应该使用第二种。题目提示了flag in /flag 但是应该是被过滤掉了一些字符。后面找到可以用%0a绕过。最后构造payload为

1 | db=ctf&table_2_dump=flag1%20%20%0aenv%0a |

unzip

上传一个带有符号链接的zip,使得解压出来的文件夹指向网站目录;再上传一个zip,让文件解压到刚刚上传的文件夹中就可以达到上传至网站目录的效果。